1.3 基本术语 (1)密码学(Cryptology):包括密码编码学和密码分析学 (2)密码编码学(Cryptography):主要研究对信息进行编码,实现对信息的隐藏 (3)密码分析学(Cryptanalytics):主要研究加密消息的破译和消息的伪造 (4)Cipher:密码 (5)加密(Encipher):将明文转换成密文的过程 (6)解密(Decipher):将密文还原成明文的过程 (7)明文(Plaintext):原始的可读数据 (8)密文(Ciphertext):加密后的不可读数据 (9)密钥(Key):对加密与解密过程进行控制的参数 (10)E(p):加密变换 (11)D(c):解密变换

1.4.1 密码体制的分类 根据密钥的特征分类,密码系统分为对称密码体制和非对称密码体制. 对称密码(Symmetric System,One-key System, Secret-key System): 加密密钥和解密密钥相同,或者一个密钥可以由另一个推导出.由于加密能力和解密能力耦合,开放性差. 非对称密码(Asymmetric System,Two-key System,Public-key System): 加密密钥和解密密钥不同,从一个密钥推导出另外一个密钥计算上不可行.由于加密,解密能力解耦,开放性好.

根据加密算法是否可逆,密码体制可以分为单向函数型密码体制和双向变换型密码体制. 单向函数型适用于不需要解密密文的场合,容易将明文加密成密文,如单向散列函数. 双向变换型可进行可逆的加解密变换,如DES,RSA等算法

1.4.2 计算安全性和无条件安全性 计算安全(Computationally Security):如果一个算法用约定期限内可得到的资源都不能破译,则被认为是计算上安全的.

无条件安全也称信息论安全(Information-theoretic Security):不论敌手有多少密文,都没有足够的信息恢复出明文. 目前只有一次一密,由于得到的密文在密文空间等概率分布,完全独立于明文和密钥分布,因而能达到理论上无条件安全.

1.4.3 密码系统的基本要求 密码系统设计的基本方法是扩散和混淆,目的是为了抵抗敌手对密码系统的统计分析.

扩散(Diffusion):将明文的统计特性扩散到密文中去, 实现方式是使得密文中的每一位由明文中的多位产生. 明文的统计特性被散布开,因而在密文中的每一字母出现的概率更接近于相等,使敌手难以通过统计分析得到有用的信息.

混淆(Confusion):就是使得密文和密钥之间的统计关系变得尽可能复杂,使敌手无法得到密钥. 敌手即便得到了密文之间的统计关系,也难以得到密钥.

实用的密码系统必须满足以下基本要求: 1.系统应该是实际安全的,截获密文或已知明文-密文对时.要确定密钥或任意明文在计算上不可行. 2.加密,解密算法适用于密钥空间中的所有元素. 3.数据的安全依赖于密钥而非算法的保密. 4.系统易于实现,使用简单,并且不应使通信网络的效率过分降低

2.2 单向散列函数 单向散列函数本质上是一个单向函数:求散列值容易,但根据散列值求逆计算上不可行. 如打碎玻璃,混合颜色,人的衰老,都是生活中典型的单向函数实例

单向散列函数的别名有:压缩函数,收缩函数,消息摘要,指纹,密码校验和,信息完整性校验,操作校验码, 它将可变长度输入串转换为固定长度输出串,是典型的多到一映射. 单向散列函数必须无冲突(Collision-free),即难以产生预映射的值,使它们的散列值相同, 这种特性可用来实现数据完整性校验和数字签名. 常用的单向散列函数有四大系列:MD,SHA,HMAC,CRC.

2.2.1 MD算法 信息摘要算法(Message Digest Algorithm)家族四个算法,MD2,MD4,MD5,MD6

MD6是2008年发明的,目前尚未发现碰撞攻击.

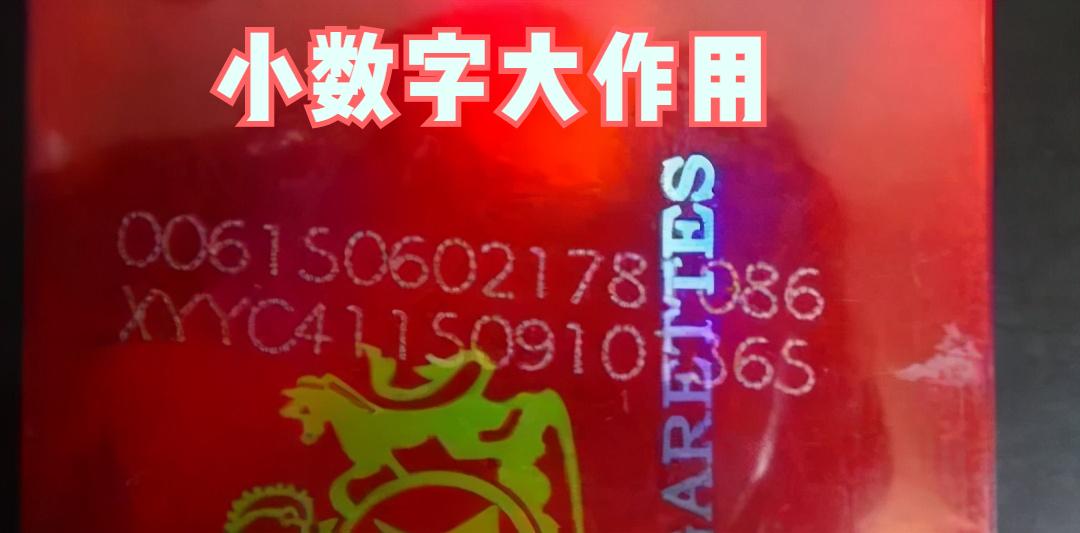

MD5是1992年发明的.MD5算法由MD2,MD4算法发展而来,它以512位分组来处理输入的信息,且每个分组被划分为16个32位子分组, 经过一系列的处理后,算法的输出由4个32位分组组成,将这4个32位分组级联后将生成一个128位散列值. 2004年已经发现完整的MD5算法的碰撞,通过前缀构造法(http://www.win.tue.nl/hashclash)能够快速找出MD5哈希结果相同的两个不同明文.

由于抗碰撞攻击的脆弱性,MD5算法不应该再简单地应用于完整性校验,数字签名场合. 目前还不能有效地从MD5哈希结果值逆向计算摘要消息,因此在登录密码存储等场景,MD5算法仍然适用

2.2.2 SHA算法 SHA家族主要有五个算法:SHA-1,SHA-256,SHA-224,SHA-512,SHA-384 安全散列算法(Secure Hash Algorithm)由美国国家安全局设计,并通过美国国家标准与技术研究院发布. SHA-1算法在许多安全协议中使用,包括SSL,PGP,SSH等. 虽然破解SHA-1仍然是极其困难的,但随着计算机变得越来越快,SHA-1算法的安全性也逐年降低,SHA-1的安全性如今被密码学家严重质疑,Google,微软也逐渐弃用SHA-1算转而采用安全强度更高的SHA-2算法

2.2.3 HMAC算法 哈希运算消息认证码(Hash-based Message Authentication Code,HMAC)是带密钥的散列函数,依赖于MD,SHA等其他单向散列算法. MD,SHA系列算法一般不直接用来签名,而是采用更上层的HMAC算法,确保签名算法具有更好的扩散性和混淆效果,提高密码分析的难度.

2.2.4 循环冗余校验码 循环冗余校验码(Cyclic Redundancy Check)是数据通信领域中常用的一种差错校验码,碰撞概率较高而无法检出所有错误,但计算高效. 应用场景:ZIP和RAR用的CRC-32,Bluetooth用的CRC-16-CCITT.

2.3 对称密码算法 按照明文的处理方式不同,对称密码可以分为分组密码和流密码.

分组密码(Block Cipher):明文数字划分为长度等同的分组,每组分别在相同密钥控制下变换为等长密文数字,如DES,AES,IDEA算法等. 流密码(Stream Cipher):对明文中单比特进行加密运算,依赖于伪随机数发生器,如RC4,SEAL算法等,多用于军事,外交场合.

2.4 非对称密码算法 非对称密码也称公钥密码,主要提供加解密,数字签名和密钥交换等服务. 优点:公钥密码避免了对称密钥系统中容易产生的,任何一方单方面密钥泄密问题以及分发密钥时的不安全因素. 缺点:计算量大,加解密速度较对称密码算法慢好几个数量级,并且在选择明文攻击面前很脆弱. 应用场景:一般不用来加密消息,而用来加密会话密钥

2.4.1 RSA算法 RSA算法是首个较为完善的公钥密码算法基于大整数因式分解陷门单向函数. 可用于加解密(公钥加密私钥解密)和数字签名(私钥加密公钥解密)

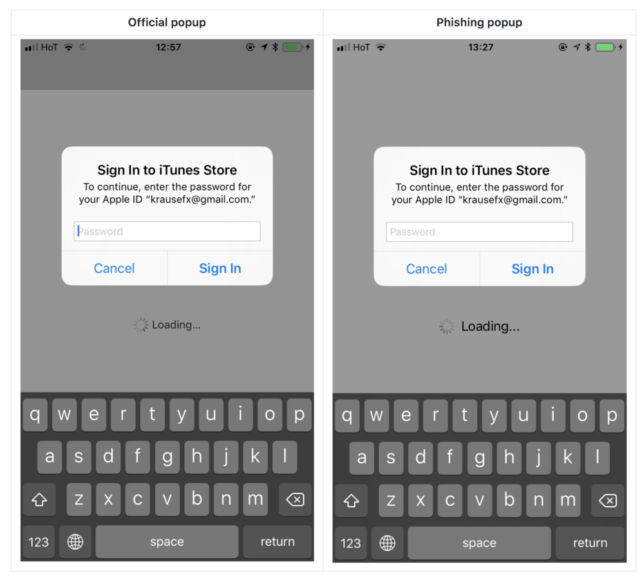

2.4.2 DH密钥分发协议 Diff-Hellman(DH)密钥交换协议主要用于通信双方的密钥交换或密钥协商过程, 使用该协议需要结合身份认证以抵抗中间人攻击.经常与数字签名结合使用.

实例分析:SSL协议 SSL(Secure Sockets Layer,安全套接层)为网络通信提供安全及数据完整性的一种安全协议, 包含单向散列,对称加密,公钥密码等一系列算法. 协议内容大致划分为以下三块:

1.颁发证书和验证证书 颁发证书:对证书信息M进行散列得到H(M),然后用CA的私钥对散列值进行签名.得到Sign. 验证证书:计算H(M),Sign,两者一致则验证通过,否则验证不通过.

2.协商会话密钥:结合DH密钥分发协议和SSL证书提供的身份认证,生成共享的会话密钥

3.对称密钥机密传输数据

根据以上分析,SSL协议在密码算法层面有以下薄弱点: 单向散列算法破解,则可篡改SSL证书 签名算法破解,能够随意伪造证书 密钥分发协议破解,推导出会话密钥 对称加密算法破解,威胁传输数据安全

重要结论回顾: 只有一次一密能做到理论上无条件安全 完整MD5算法的碰撞攻击已被发现,MD5不应该再简单应用于完整性认证,数字签名场景 公开密钥算法不用来加密消息,而用来加密密钥 公开密钥算法使密钥的管理和分发变得简单和更加安全 密码系统都立足于安全假设,安全性是相对的 密码系统设计的基本方法是扩散和混淆

版权声明:CosMeDna所有作品(图文、音视频)均由用户自行上传分享,仅供网友学习交流。若您的权利被侵害,请联系删除!

本文链接://www.cosmedna.com/article/157752956.html